기존 data query 로 visualization 을 사용하던 코드에서

Error in query: ACCESS_DENIED. This spreadsheet is not publicly viewable and requires an OAuth credential.

상기와 같은 에러가 발생한다면, 아래를 통해 authorization 관련 내용을 추가해야 한다.

https://developers.google.com/chart/interactive/docs/spreadsheets

demo.html, demo.js 로 적용 가능하며, 개발자 콘솔에서 client id를 생성하여 해당 문서들에 적용해야 한다.

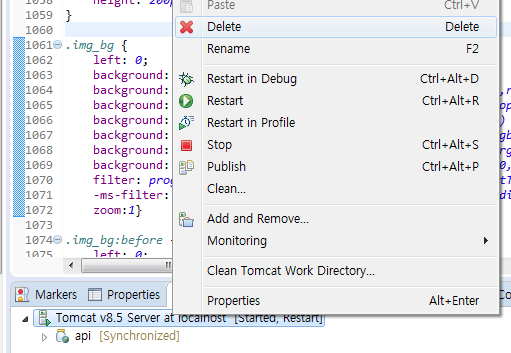

1) 프로젝트가 없다면 생성

2) 사용자 인증정보 선택

3) 사용자 인증정보 만들기 - OAuth 2.0 클라이언트 ID

도메인 입력(최상단 도메인으로 하면 된다.)

demo.js 의 makeApiCall() 함수에서 oauth2 라는 전역 변수에 추가 파라미터를 입력하고

기존 visualization data query 호출 경로에 access_token 파라미터가 추가되도록 했다.

var srUrl = "https://docs.google.com/spreadsheets/d/[SS경로]/gviz/tq?gid=0"+oauth2;

댓글 달기