메일을 확인하다가 트래픽 초과 메일이 발견되었다.

이번에도 cafe24 였는데, 다른 서버다.

자체 해결했던 노하우로 방화벽 설정 및 여러 악성 프로세스, 포트들을 탐색했으나 찾지 못했다.

cafe24에서 제공하는 방화벽관리가 있어 이를 이용해 outbound 중 필요한 것만 두고 차단하도록 했다.

ssh로 직접 iptable 설정할 때는 안되었는데, 이 관리창을 이용하니 해결되었다.

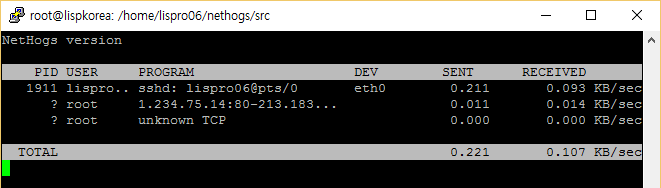

이제 악성 프로그램을 찾아야 한다.

중국 ip 로 확인되는데, 각종 포트로 자체적으로 proxy 사용 가능한 서버들을 뒤진다.

정말 뒤진다. 아파치까지 이용하므로 로그도 2G 이상 금방 쌓여서 서버 까지 접속하기 어렵게 만든다.

악성 프로세스를 어떻게 찾지?

80 outbound는 막았고, 기본 8080으로 구동되는 jetty를 80으로 하려는데, 안된다. apache를 사용하지 않고 하는 방법이 있긴 한데, 이를 위해 apache까지 구동해야 하나라는 생각이 든다.

예전에 80을 8080으로 포워딩 시키는 설정을 적용한 적이 있는데 이는 좋지 않으므로 좀 더 생각해 봐야겠다.

http://egloos.zum.com/onlyperl/v/5706501

0 - 1024 까지의 포트는 root만 사용 할 수 있다. 누구나 다 안다. 리눅스는 커널 헤더에 박혀 있다. 1024는 root 꺼라고.

댓글 달기